Ideas, información y conocimientos compartidos por el equipo

de Investigación, Desarrollo e Innovación de BASE4 Security.

Sun Tzu y El Arte del Ciberengaño

A la hora de proteger nuestros sistemas, es importante tener en cuenta

todas las opciones y tácticas disponibles. Una de las estrategias de protección ubicada

dentro del marco de la ciberdefensa activa es la que llamamos "Cyberdeception" o

“Ciberengaño”, esta se basa en el uso de técnicas que tienen como objetivo crear una

distracción o confusión para desviar la atención del atacante, entorpecer sus operaciones y

así proteger nuestros activos.

Te compartimos algunas referencias a anteriores post sobre ciberefensa

activa y un webinar para introducirnos en el ciberengaño.

Explorando un poco sobre el tema podemos ver que este tipo de estrategias suele venir

referenciada al famoso "Arte de la Guerra" de Sun Tzu, un libro antiguo de estrategia

militar que se ha utilizado durante siglos para guiar a los líderes en la toma de decisiones

y la victoria en la guerra.

“Si conoces a tu enemigo y te conoces a ti mismo, no debes temer

el resultado de cien batallas”

Esta famosa frase es una de las únicas mencionadas al hacer referencia al ciberengaño, en

este post exploraremos algunas perspectivas propias del Arte de la Guerra y su correlación

en materia de ciberseguridad en particular con técnicas de ciberengaño.

Principios

El “Arte de la Guerra” es un libro antiguo de estrategia militar escrito por Sun Tzu, un

general y estratega chino. El libro se ha utilizado durante siglos como una guía para la

toma de decisiones y la victoria en la guerra. Aunque el libro se escribió originalmente

para el contexto militar, sus enseñanzas también se han aplicado a otras áreas, como el

negocio y la política.

Algunos de los principios del "Arte de la Guerra" incluyen la importancia de conocer al

enemigo (como es bien sabido), la utilización de la sorpresa y la astucia, y la necesidad de

mantener la iniciativa en el combate. Todo el arte de la guerra se basa en la simulación y

el engaño. Estos mismos principios se aplican también en el ciberengaño, donde el enemigo es

un ciberatacante y la batalla se desarrolla en el ciberespacio.

Enfoques y correlación

“El principio de invencibilidad reside en la defensa, la

posibilidad de la victoria, en el ataque.”

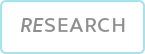

En este primer enfoque podemos encontrar divididas también las estrategias de ciberseguridad

divididas en dos, por un lado la defensa, en donde hacemos referencia a la arquitectura

(donde protegemos desde el diseño) y las técnicas de defensa pasiva (firewalls, controles de

acceso, cifrado, IDS, gestión de vulnerabilidades, etc.) y, por otro lado, las estrategias

de ataque referenciadas en el ciberespacio en la ciberdefensa activa.

Las técnicas de ciberengaño tienen entre sus objetivos principales el de reducir el tiempo

de permanencia de un atacante con acceso a los ambientes protegidos (o dentro de ellos). La

“victoria” entonces será la detección de este atacante y las posteriores tareas vinculadas a

asegurar el ambiente en relación con este.

“Los expertos en la guerra observan el Tao y siguen las leyes,

por eso están capacitados para planear y ejecutar políticas victoriosas.”

El TAO hace referencia a un concepto fundamental para la filosofía oriental y se traduce

comúnmente como "el camino" o "el sendero". Se refiere a una especie de fuerza o principio

que guía el universo y todo lo que ocurre en él. Se dice que seguir el "Tao" significa

actuar de acuerdo con la naturaleza del universo, en lugar de intentar luchar contra ella o

forzarla a nuestra voluntad.

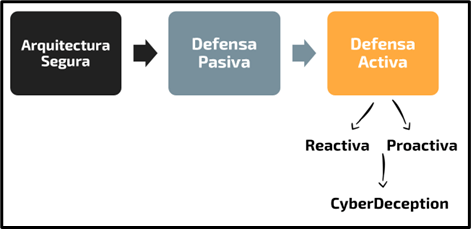

Mitre Engage nos propone una serie de acciones, estás están divididas en acciones

estratégicas y de compromiso. Las acciones de compromiso incluyen en sí mismo la

implementación de los honeypots, cuentas, información específicamente diseñada, sistemas

completos. Pero todos estos elementos están definidos basados en las acciones estratégicas

iniciales de preparación (planeación del entorno, modelado de amenazas, definición de

objetivos operacionales) y las últimas acciones de entendimiento (revisión, modelado de

amenazas, inteligencia).

Así como la ciberseguridad debe responder a los objetivos de nuestro negocio, las

operaciones de ciberengaño solo tendrán buenos resultados si la planificación está bien

realizada, esta planificación y objetivos estarán atravesando la operación en todo momento,

definiéndola y limitándola.

“El general capaz, le ofrecerá un triunfo aparente al enemigo, lo

organizará para poder golpearlo donde quiere”

Durante la planificación de una operación de ciberengaño, habrá información revelada que

funcionará como “información de apoyo”, esta información no esencial dará pautas al atacante

que lo guiarán por el camino definido y servirán como validación para apoyar otros elementos

de engaño. Estos elementos tienen suma complejidad que se escapa del alcance del

entendimiento de la tecnología, están definidos por la respuesta cognitiva del adversario

que por supuesto es al final del camino psicología humana

“Mantén a tu enemigo en tensión y desgástalo. Crea conflictos y

división entre sus soldados”

Otro tipo de información sembrada en el ambiente durante una operación de ciberengaño tendrá

como objetivo entorpecer, y desperdiciar recursos del adversario. Esta información comprende

una serie de elementos que un atacante potencialmente podría obtener, pero no le aportan

ningún tipo de valor durante las fases de un ataque. En este tipo de elementos podríamos

encontrar por ejemplo archivos con aspecto tentador, cifrados con algún algoritmo débil

utilizando claves enormes.

“El general capaz, fija a sus enemigos el campo de batalla y no

deja jamás que estos lo lleven a él”

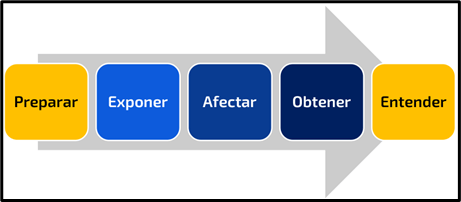

En una operación de ciberengaño, uno de los elementos fundamentales es el ambiente sobre el

que se desarrollará la operación. Este puede incluir redes y conjuntos de

servidores/servicios, siempre que el atacante se encuentre en este ambiente podremos dejar

que la operación se desarrolle. En estos ambientes, específicamente diseñados, debemos

considerar cómo se moverá el adversario y qué tipo de adversario queremos atraer, el

modelado de amenazas será fundamental para esto.

“Contra los sabios en defensa, el enemigo no sabrá dónde

atacar”

Una pieza de información falsa especialmente conformada no solo aportará una ficción para el

atacante, sino también elevará el nivel de ambigüedad frente a todos los elementos que

puedan ser recolectados en las distintas fases de un ataque. El adversario no solo obtendrá

elementos falsos, sino que, aun detectando su falsedad, tendrá una dificultad mayor para

determinar cuáles de los elementos recolectados son los falsos y cuáles son los reales de

nuestro entorno. Su operación será teñida de un tono de duda.

“Si la campaña es muy larga, los soldados se fatigan, las armas

pierden su filo y la moral del ejército baja.”

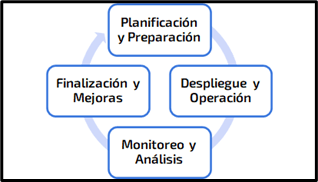

Cada una de las operaciones de ciberengaño estará conformada por fases, las cuales tienen un

comienzo de preparación y un cierre para la definición de mejoras, esto permite que cada uno

de los elementos involucrados durante las acciones de compromiso estén claramente definidos

y se correspondan con nuestra narrativa. Una extensión indefinida generaría una serie de

rastros y criterios en los elementos de engaño que degradarían su calidad frente a un

atacante.

“Un general sensato logrará que sus tropas se aprovisionen del

enemigo, porque cien kilos de provisiones del enemigo equivalen a dos mil de las

propias.”

La ciberinteligencia de amenazas nos entregará IoCs (Indicadores de compromiso) que se

alineen a nuestros ambientes, aun así, todos los IoCs recolectados en las operaciones de

ciberengaño serán de una mayor calidad y por supuesto alineados a nuestro ambiente, ya que

efectivamente, nosotros mismos somos el objetivo de estos atacantes. La recolección entonces

será uno de los objetivos de la operación en sí misma.

“Los que no saben tener mapas, hacer reconocimientos o utilizar

guías locales, son incapaces de obtener ventaja del terreno”

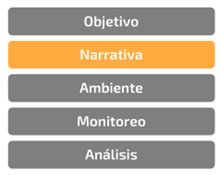

La construcción de una narrativa será fundamental para generar un hilo conductor para las

operaciones de ciberengaño, la única forma de que los elementos de engaño puedan realmente

camuflarse dentro de la infraestructura de IT/OT es que estos estén alineados al

funcionamiento natural de cada componente que se encuentra en el ambiente. Tener una clara

noción sobre cómo fluye la información entre los distintos servicios de la infraestructura

será la forma de obtener ventaja sobre nuestro terreno.

“Obtener cien victorias en cien batallas no es la mayor

habilidad. La mayor habilidad es rendir al enemigo sin librar combate”

La estrategia de ciberdefensa activa, así como las batallas, pueden darnos una victoria

frente al atacante, para eso es que realizamos la preparación, diseño y despliegue de los

distintos elementos de las operaciones. Por otro lado, es claro que estas operaciones

generan un desgaste y requieren la aceptación de un riesgo mayor, otros de los objetivos de

las acciones de ciberengaño será el de aportar información a las estrategias de diseño y

ciberdefensa pasiva. Siempre será preferible detener al adversario mucho antes de que este

se encuentre envuelto en los elementos de ciberengaño. Esto será para nuestra organización

“vencer sin librar el combate”.

“Tan importante como tener una tropa preparada es conocer los

planes del enemigo. Así sabrás qué estrategia usar y cuál no es apropiada”

La ciberinteligencia de amenazas aportarán modelos de amenazas alineados a nuestra

organización y sus objetivos. Así como estos modelos aportan información para la gestión de

riesgo, también serán de especial interés para todas las estrategias de protección. Dentro

de las operaciones de ciberengaño, estos serán fundamentales para formar la narrativa y las

distintas acciones de compromiso. Un honeypot implementado sin una real compresión del resto

de los elementos de una operación de ciberengaño será como el despliegue de un ejército en

dirección a la base de una montaña por la que un atacante no puede atravesar, un desperdicio

de recursos.

“Hay caminos que no deben transitarse, tropas que no deben

atacar, ciudades que no se deben asaltar y territorios que no se deben

disputar”

Tradicionalmente, las operaciones de ciberengaño se veían teñidas del concepto “Hackback”,

en donde quien es objetivo de un ciberataque, lanza una respuesta ofensiva directa contra su

agresor. Esto es natural al analizar los orígenes de estas operaciones desde el ámbito

militar (de la actualidad y antiguamente como vemos). En el contexto de una organización

esto no es viable y tampoco será parte de las acciones de compromiso, el equipo de legales

(por ejemplo) podrá acompañar la definición de las operaciones de ciberengaño para tener

claridad sobre esos caminos que no deben transitarse.

“Si las tropas del enemigo son más fuertes, evita el combate.

“

Toda operación de ciberengaño deberá incluir una serie de “reglas de juego”, estas

contemplan criterios claros para el cierre de las operaciones. Cada una de estas acciones

tendrá una serie de riesgos asociados, esto incluye una responsabilidad la cual acotaremos

definiendo condiciones críticas las cuales guiarán y limitarán las operaciones. Un

adversario, por ejemplo, podría obtener información que no haya estado dentro de la

planificación

Algunas conclusiones

En resumen, las estrategias de ciberdefensa activa en especial las acciones de ciberengaño

tienen muchos puntos en común con el "Arte de la Guerra" de Sun Tzu, podemos verlo en cuanto

a la estrategia y el uso de los distintos elementos de engaño para protegerse del enemigo.

Esto no es coincidencia, sino que los orígenes de la ciberdefensa en general están

completamente alineados a los conceptos, criterios y por supuesto estrategias de la defensa

militar tradicional.

Al aplicar estos principios a nuestro ambiente tecnológico, haciendo analogía de los

diferentes factores es que vamos definiendo nuestras estrategias de ciberdefensa. Esta

compresión y análisis aplicados serán lo que nos permita realmente mantener una ventaja

sobre los atacantes para proteger nuestras redes y sistemas.